Cette semaine, la célèbre société polonaise CD Projekt RED (CDPR) a fait une annonce inquiétante: des pirates ont eu accès à leurs serveurs et volé le code source à partir de jeux comme «Cyberpunk 2077» ou «The Witcher 3». La société a refusé de négocier avec ce groupe de pirates informatiques, ce qui a conduit à la vente aux enchères du code deux jours plus tard.

Maintenant nous savons que l’enchère est terminéeLes pirates semblent avoir reçu une “bonne offre” et ce code a maintenant de nouveaux propriétaires. La question, bien sûr, est de savoir ce que l’acheteur fera avec ce code.

Copies “défectueuses” visibles?

L’enchère qui a commencé après le refus de négocier indiqué que l’enchère minimale a commencé à 1 million de dollars, mais que si quelqu’un offrait 7 millions de dollars, il pourrait obtenir ce code et ces données immédiatement.

Justin: #CDProjektRed L’ENCHÈRE EST FERMÉE. #Hackers mis aux enchères le code source volé pour le #RedEngine et #CDPR les sorties du jeu, et viennent d’annoncer qu’une offre satisfaisante provenant de l’extérieur du forum a été reçue, à la condition de ne plus distribuer ni vendre. pic.twitter.com/4Z2zoZlkV6

– KELA (@Intel_by_KELA) 11 février 2021

Cela semble être ce qui s’est passé, car diverses sources a indiqué que la vente aux enchères avait été clôturée et les responsables semblaient souligner que l’acheteur était quelqu’un en dehors des forums dans lequel tout le sujet s’était déplacé.

La situation est certainement unique: CD Projekt RED avait des copies de sauvegarde de tout et donc le travail investi dans ces jeux n’a pas été perdu.

En fait ici, le plus drôle est que le jeu lancé avec de nombreux problèmes, en particulier dans les versions console, et la société publie des correctifs depuis un certain temps pour corriger tous ces défauts.

Le code volé sera également affecté par ces failles, mais si l’acheteur décide de compiler le code pour revendre des copies de ces jeux, il le fera avec le dernier statut de développement de ce code: corriger les bogues de ce code est irréalisable.

Ce vente d’exemplaires défectueux C’est l’une des options auxquelles l’acheteur du code volé a accès, mais ce code peut également être utilisé pour d’autres choses.

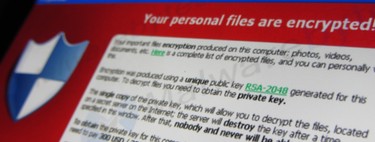

Par exemple, comme base pour d’autres projets dérivés de ce code (qui sera difficile à diffuser sans que les forces de sécurité ne s’en prennent à celui qui le fait), ou pire encore, comme base de distribution de malwares de toutes sortes à la fois dans ces copies illégales et dans les projets qui profiteront de ce code à l’avenir.

Via | Engadget

Discussion about this post